漏洞分析

-

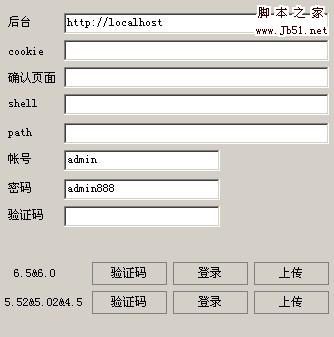

ShopWind网店系统与罗信网络建站 v1.02 上传漏洞

ShopWind网店系统与罗信网络建站 v1.02 上传漏洞,大家看看,方便以后的程序编写过程中的需要注意的一些安全知识。...

-

JSP 修改文件时间的WEBSHELL

JSP 修改文件时间的WEBSHELL 很多网站的管理员通过查看文件的修改时间定位被入侵后流下的网马与后门,因此修改文件的创建与修改时间可以有效的预防后门的泄露。 昨天研究了下,JSP只提供了修改“文件修改时间”的接口,却没有提供修改“文件创建时间”...

-

phpcms2008 注入漏洞

这个是最新有人发现的 该漏洞文件:ask/search_ajax.php 漏洞说明: /ask/search_ajax.php Code: if($q) { $where = " title LIKE '%$q%' AND status = 5";//没做过滤直接感染了$where } else { exit('null'); } $infos = $ask->listinfo($wher...

-

Ewebeditor 的一些漏洞总结 推荐

Ewebeditor编辑器目前分为asp,aspx,php,jsp四种程序,各类ewebeditor版本很多,功能强大颇收使用者喜爱,在国内使用极为广泛。...

-

discuz获取任意管理员密码漏洞利用工具vbs版

以下是search.inc.php 文件漏洞利用代码VBS版 [code] Dim strUrl,strSite,strPath,strUid showB() Set Args = Wscript.Arguments If Args.Count <> 3 Then ShowU() Else strSite=Args(0) strPath=Args(1) strUid=Args(2) End If strUrl="action=searc...

-

Zblog最新跨站漏洞及利用代码

Js里可以写shell,添加用户,偷取COOKIE然后模拟出真正的转向...

-

PHPWIND & DISCUZ! CSRF漏洞

PHPWIND & DISCUZ! CSRF漏洞影响版本:Discuz! 6.0.0 & 6.1.0 & 7.0.0 PHPWIND 6.0 & 6.3 & 7.0漏洞描述:PHPWIND & DISCUZ!存在CSRF漏洞,引发PHPWIND & DISCUZ! CSRF WORM!http://groups.google.com/group/p ... d/b31e4d2e6270c384#<*...

-

PJBlog个人博客系统cls_logAction.asp文件存在注入漏洞

影响版本:PJBlog 3.0.6.170程序介绍:PJBlog一套开源免费的中文个人博客系统程序,采用asp+Access的技术,具有相当高的运作效能以及更新率,也支持目前Blog所使用的新技术。漏洞分析:在文件class/cls_logAction.asp中:oldcate=request.form("oldcate") //...

-

科讯网站管理系统 Kesion v6.5 CMS Oday 利用工具

通过自己构造参数AutoReName=3,可以将上传的文件名保存原样,通过截断可以直接得到SHELL限制,后台禁止了注册,或者禁止了上传,或者把user目录删除了,优点是不用找后台,开放就死。...

-

phpwin7.0拿shell的方法

事发一星期前,在入侵一个PHPWIND论坛时的成果,适用于PHPWIND不能上传,而网上盛传的三种拿SEHLL方法都无效,可以一试,应该算是PHPWIND后台的漏洞 准备工具:winsock专家 v0.6 betan1 一只;UE-32.EXE一只;NC.EXE一只,电脑一台(只见一堆砖头飞过。。。。) 开工了,首先打开win...

-

微软称黑客利用非官方版Windows 7兴风作浪

微软全球正版Windows部门总经理乔·威廉斯(JoeWilliams)表示,客户从可靠来源获得Windows拷贝非常重要,“过去数天我们注意到,有媒体报道称出现了Windows7候选发布版非法拷贝,会在用户计算机上安装恶意件。” 微软周二发布了Windows 7候选发布版,在...

-

PJBlog个人博客系统Action.asp页面跨站脚本攻击漏洞

影响版本:PJBlog 3.0.6.170程序介绍:PJBlog一套开源免费的中文个人博客系统程序,采用asp+Access的技术,具有相当高的运作效能以及更新率,也支持目前Blog所使用的新技术。漏洞分析:在文件Action.asp中:elseif request("action")="type1" then...

-

KesionCMS(科讯)上传漏洞与防范方法

有点鸡肋,配合前几天公布的iis6文件名解析漏洞达到获取webshell的目的。...

-

cyask知道系统collect.php页面存在越权漏洞

影响版本: Cyask程序介绍: Cyask国内较为多人使用的仿百度风格的Ask系统。漏洞分析:从Collect.php代码当中可以看到else { /* 检查网址 */ $url=get_referer();...

-

谨防黑客利用微软DirectShow漏洞传播木马

江民反病毒中心提醒电脑用户,微软于美国时间5月28日发布公告,称其操作系统存在一个DirectShow漏洞,该漏洞可能被黑客大肆利用,传播大量的木马病毒。 江民反病毒专家介绍,微软DirectShow漏洞在播放某些经过特殊构造的QuickTime媒体文件时,可能导致远程任意代码执行。 Di...

-

科汛 KesionCMS 文件名解析漏洞

科汛cms,eshop系统建站第一品牌.专业提供开源cms项目定制服务及名片系统,在线输出,在线印刷,广告制作,在线图文下单系统提供商。...

-

人人网CSRF漏洞曝光及修复方案

CSRF(Cross-site request forgery跨站请求伪造,也被称成为“one click attack”或者session riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS),但它与XSS非常不同,并且攻击方式几乎相左。XSS利用站点内的信任用户,而CSRF则通...